+修复NullPointerException启动事件探查器(缺少资源)的问题。

+修复DNS解析器显示为旧式侦听器定义的空字符串问题.

-------------

+添加了对dns-beacon Malleable C2组的支持。

添加了DNS主机指示器的选项:

信标,get_A,get_AAAA,get_TXT,put_metadata,put_output

可更改的C2 Lint更改为支持dns-beacon组。

+允许DNS信标直接通过指定的DNS解析器出口,

而不是使用目标服务器上的默认解析器。

+主机轮换策略,用于自定义DNS / HTTP / HTTPS信标的主机选择。

+允许HTTP / HTTPS配置被阻止的用户代理(以前为curl / lynx / wget)。

向Malleable C2添加了.http-config.block_useragents。

+添加了对来自特定DNS解析器的NS请求的响应支持。

添加了.dns-beacon.ns_response可延展C2选项。

+将时间戳添加到信标控制台消息。

可以在“首选项”(“控制台”选项卡)中启用/禁用timestamp选项。

可以使用侵略者脚本修改时间戳格式。

请参阅default.cna中的BEACON_CONSOLE_TIMESTAMP和SSH_CONSOLE_TIMESTAMP。

+在脚本化Web交付中添加PowerShell IEX选项

+修复了退出后导致信标不退出的睡眠命令。

+可锻C2棉绒在分阶段预览中错误地显示了抖动数据。

+修复了无效的帮助链接(攻击->程序包-> Windows可执行文件)

+在可锻C2中将睡眠设置为0会导致信标失败。

为睡眠值添加C2皮棉范围。

+修复了data_jitter超过限制(921600)时不使用任何抖动的问题。

添加了最小data_jitter(10)和超过10000的性能警告。

在C2 Lint预览数据而不是实际抖动数据中显示data_jitter标记。

转载于https://www.ddosi.com/cobalt-strike-4-3-fix/

CobaltStrike4.3[20210317]包含的文件

我加了一个start.sh以便在linux下快速使用。

│ agscript

│ c2lint

│ cobaltstrike

│ cobaltstrike.auth

│ cobaltstrike.exe

│ cobaltstrike.jar

│ icon.jpg

│ license.pdf

│ peclone

│ readme.txt

│ start.sh

│ teamserver

│ update

│ update.bat

│ update.jar

│

└─third-party

README.winvnc.txt

winvnc.x64.dll

winvnc.x86.dll

![Cobalt Strike 4.3破解版|CobaltStrike4.3 cracked[漏洞修复版]](https://worker.digter8.com/imgs/20210507185654.png)

Cobalt Strike 4.3[20210317]校验码

注意:因为对原始文件破解时进行了修改,所以校验码和官网的并不相同.

![Cobalt Strike 4.3破解版|CobaltStrike4.3 cracked[漏洞修复版]](https://worker.digter8.com/imgs/20210507185731.png)

SHA256

cobaltstrike.jar:

1f472f1ad1d5aea0cb51200f07f2fcdb24c8b0646ef1ebe2d72e3cf7b2c54662

cobaltstrike.exe:

b97db8ebc398ea68713488fe0c3574eeddfa009750e92244c4855dfb6fdec054

teamserver:

23503b4685d1a5e673b40a336638408ec63f44cbc20a53b17efe7b0fed36a40d

cobaltstrike4.3_www.ddosi.com.rar:

b1735c358bc830123e08d15cadccf7c746c849ea78aaa5e22a63acb4c7e1e5a0

![Cobalt Strike 4.3破解版|CobaltStrike4.3 cracked[漏洞修复版]](https://worker.digter8.com/imgs/20210507185814.png)

“破解思路和以前版本一样,替换resources/authkey.pub,然后自己签发cobaltstrike.auth

改了四个地方:

①替换resources/authkey.pub文件

②修改common/AuthCrypto.class里面authkey.pub的MD5值

③修复beacon/BeaconData.class里30分钟退出的暗桩

④在aggressor/Aggressor.class的版本号后面加了自己的半个ID

cobaltstrike.auth里面的watermark已经设置为非0,所以生成的payload中不会包含EICAR字符串.

本版本只做了破解所必须的修改,内置dll的XOR key未修改,URI checksum8算法未修改,有需要的可自行魔改(个人觉得改不改无所谓,加个前置代理解决一切问题

[孟疾杂记]

Cobalt Strike 4.3[20210317]破解版下载地址

①国外匿名网盘:https://anonfiles.com/bdQ7Ldtau3/cobaltstrike4.3_www.ddosi.com_rar

②迅雷网盘:https://pan.xunlei.com 提取码: uerj

解压密码: www.ddosi.com

cobaltstrike.jar原始安装包下载地址:

①蓝奏云:waf.lanzous.com密码:ddosi

②迅雷网盘:pan.xunlei.com提取码: jyw7

解压密码: www.ddosi.com

sha256校验码与官网一致:

c3c243e6218f7fbaaefb916943f500722644ec396cf91f31a30c777c2d559465

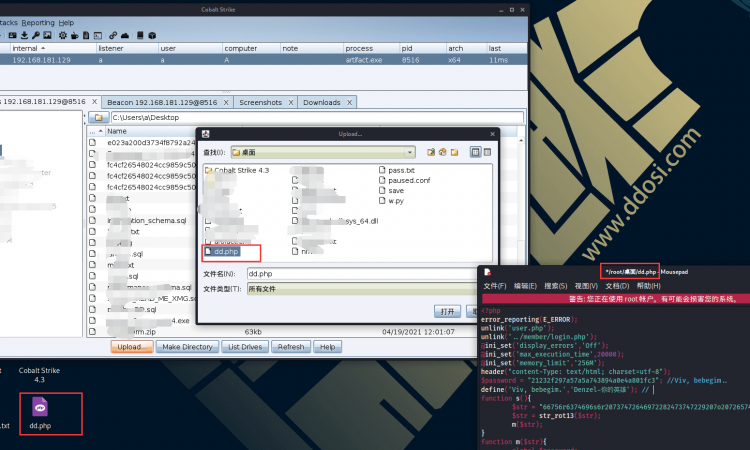

Cobalt Strike 4.3破解版[20210317]使用截图

linux下启动

命令为

./start.sh

start.sh中命令为

java -XX:ParallelGCThreads=4 -XX:+AggressiveHeap -XX:+UseParallelGC -jar cobaltstrike.jar $*

![Cobalt Strike 4.3破解版|CobaltStrike4.3 cracked[漏洞修复版]](https://worker.digter8.com/imgs/20210507190419.png)

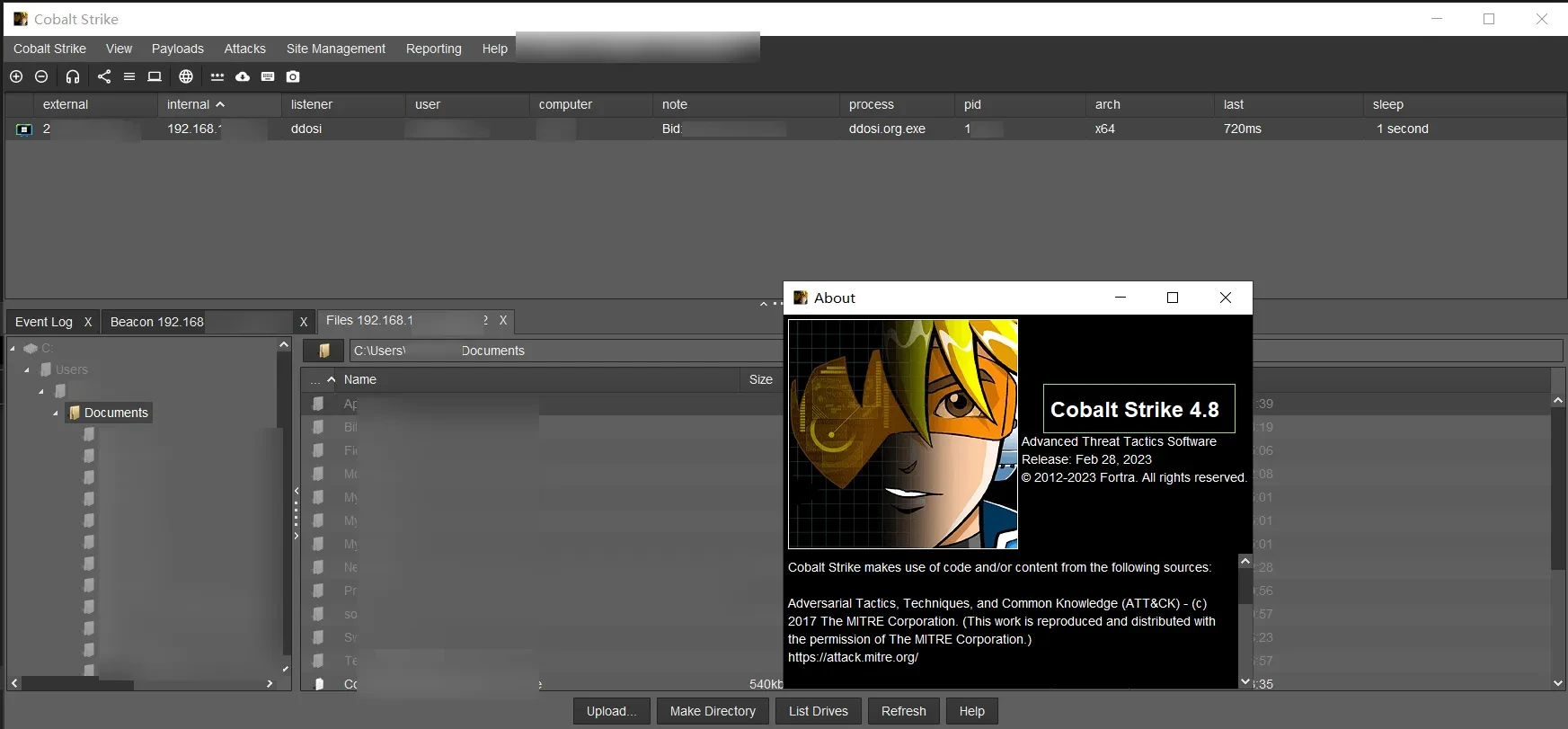

windows下启动

双击cobaltstrike.exe即可

![Cobalt Strike 4.3破解版|CobaltStrike4.3 cracked[漏洞修复版]](https://worker.digter8.com/imgs/20210507190353.png)

基本功能测试截图

可成功生成木马并上线

![Cobalt Strike 4.3破解版|CobaltStrike4.3 cracked[漏洞修复版]](https://worker.digter8.com/imgs/20210507190456.png)

发送指令成功执行并返回

![Cobalt Strike 4.3破解版|CobaltStrike4.3 cracked[漏洞修复版]](https://worker.digter8.com/imgs/20210507190512.png)

键盘记录功能正常运行

![Cobalt Strike 4.3破解版|CobaltStrike4.3 cracked[漏洞修复版]](https://worker.digter8.com/imgs/20210507190529.png)

![Cobalt Strike 4.3破解版|CobaltStrike4.3 cracked[漏洞修复版]](https://worker.digter8.com/imgs/20210507190546.png)

截图功能正常运行

![Cobalt Strike 4.3破解版|CobaltStrike4.3 cracked[漏洞修复版]](https://worker.digter8.com/imgs/20210507190622.png)

文件读取功能正常

![Cobalt Strike 4.3破解版|CobaltStrike4.3 cracked[漏洞修复版]](https://worker.digter8.com/imgs/20210507190637.png)

下载文件功能正常

![Cobalt Strike 4.3破解版|CobaltStrike4.3 cracked[漏洞修复版]](https://worker.digter8.com/imgs/20210507190651.png)

上传文件功能正常

![Cobalt Strike 4.3破解版|CobaltStrike4.3 cracked[漏洞修复版]](https://worker.digter8.com/imgs/20210507190710.png)

基本功能均正常,亲测可用.

Cobaltstrike命令/beacon命令大全

browserpivot 注入受害者浏览器进程

bypassuac 绕过UAC

cancel 取消正在进行的下载

cd 切换目录

checkin 强制让被控端回连一次

clear 清除beacon内部的任务队列

connect Connect to a Beacon peerover TCP

covertvpn 部署Covert VPN客户端

cp 复制文件

dcsync 从DC中提取密码哈希

desktop 远程VNC

dllinject 反射DLL注入进程

dllload 使用LoadLibrary将DLL加载到进程中

download 下载文件

downloads 列出正在进行的文件下载

drives 列出目标盘符

elevate 尝试提权

execute 在目标上执行程序(无输出)

execute-assembly 在目标上内存中执行本地.NET程序

exit 退出beacon

getprivs Enable system privileges oncurrent token

getsystem 尝试获取SYSTEM权限

getuid 获取用户ID

hashdump 转储密码哈希值

help 帮助

inject 在特定进程中生成会话

jobkill 杀死一个后台任务

jobs 列出后台任务

kerberos_ccache_use 从ccache文件中导入票据应用于此会话

kerberos_ticket_purge 清除当前会话的票据

kerberos_ticket_use 从ticket文件中导入票据应用于此会话

keylogger 键盘记录

kill 结束进程

link Connect to a Beacon peerover a named pipe

logonpasswords 使用mimikatz转储凭据和哈希值

ls 列出文件

make_token 创建令牌以传递凭据

mimikatz 运行mimikatz

mkdir 创建一个目录

mode dns 使用DNS A作为通信通道(仅限DNS beacon)

mode dns-txt 使用DNS TXT作为通信通道(仅限D beacon)

mode dns6 使用DNS AAAA作为通信通道(仅限DNS beacon)

mode http 使用HTTP作为通信通道

mv 移动文件

net net命令

note 备注

portscan 进行端口扫描

powerpick 通过Unmanaged PowerShell执行命令

powershell 通过powershell.exe执行命令

powershell-import 导入powershell脚本

ppid Set parent PID forspawned post-ex jobs

ps 显示进程列表

psexec Use a service to spawn asession on a host

psexec_psh Use PowerShell to spawn asession on a host

psinject 在特定进程中执行PowerShell命令

pth 使用Mimikatz进行传递哈希

pwd 当前目录位置

reg Query the registry

rev2self 恢复原始令牌

rm 删除文件或文件夹

rportfwd 端口转发

run 在目标上执行程序(返回输出)

runas 以另一个用户权限执行程序

runasadmin 在高权限下执行程序

runu Execute a program underanother PID

screenshot 屏幕截图

setenv 设置环境变量

shell cmd执行命令

shinject 将shellcode注入进程

shspawn 生成进程并将shellcode注入其中

sleep 设置睡眠延迟时间

socks 启动SOCKS4代理

socks stop 停止SOCKS4

spawn Spawn a session

spawnas Spawn a session as anotheruser

spawnto Set executable tospawn processes into

spawnu Spawn a session underanother PID

ssh 使用ssh连接远程主机

ssh-key 使用密钥连接远程主机

steal_token 从进程中窃取令牌

timestomp 将一个文件时间戳应用到另一个文件

unlink Disconnect from parentBeacon

upload 上传文件

wdigest 使用mimikatz转储明文凭据

winrm 使用WinRM在主机上生成会话

wmi 使用WMI在主机上生成会话

argue 进程参数欺骗

cobalt strike的关键是免杀

注意事项

CobaltStrike 4.3破解版来源于国内公众号 [孟疾杂记],

亲测可用

安全性自测,

切勿用于违法犯罪,仅可作为研究使用.

大佬,windows teamserver提示不是内部或外部命令,也不是可运行的程序

或批处理文件。

服务器端(vps或者虚拟机下)搭建server,windows下运行.exe或者.jar作为客户端连接,我是用.jar的?